Întîmplările vieții au făcut să aud de mai multe ori că prin externalizare ”scap de cerințele legate de lanțul de aprovizionare”.….Așa o fi?

Să pornim de la cîteva din cerințele legale obligatorii. Pe plan local, găsim definiția în Legea securității cibernetice (Legea 58/2023):

lanț de aprovizionare – circuitul de la producător până la beneficiarul final, inclusiv proiectarea, dezvoltarea, producția, integrarea, implementarea, configurarea, utilizarea și casarea de produse și servicii software sau hardware, respectiv rețele și sisteme informatice;

managementul riscurilor de securitate cibernetică specifice lanțului de aprovizionare – strategia organizațională și programatică ce presupune activități de evaluare și gestionare a riscurilor în cadrul proceselor din întreg ciclul de viață al bunului sau serviciului software sau hardware, respectiv al sistemului sau rețelei informatice, de la producător până la beneficiarul final, inclusiv proiectarea, dezvoltarea, producția, integrarea, implementarea, configurarea, utilizarea și casarea de produse și servicii software sau hardware, respectiv rețele și sisteme informatice

Articolul 41

(1) Persoanele prevăzute la art. 3 implementează procesele de management al riscurilor de securitate cibernetică specifice lanțului de aprovizionare, în conformitate cu prevederile art. 52 alin. (1).(2) Riscurile lanțului de aprovizionare includ cel puțin următoarele:

a) livrarea de soluții informatice false sau contrafăcute;

b) producție neautorizată;

c) manipulare frauduloasă a produselor și serviciilor software și hardware, respectiv a sistemelor și rețelelor informatice;

d) inserarea de componente software și hardware false sau contrafăcute;

e) servicii software și hardware periculoase pentru funcționare;

f) spionaj cibernetic;

g) compromiteri neintenționate ale sistemelor și rețelelor informatice;

h) practici deficitare de fabricație și dezvoltare de produse software și hardware.

Articolul 42

Persoanele prevăzute la art. 3 desemnează responsabili de securitate cibernetică, în conformitate cu prevederile art. 52 alin. (1), pentru:

a) stabilirea politicilor, strategiilor și proceselor de management al riscurilor de securitate cibernetică specifice lanțului de aprovizionare;

b) includerea în conținutul politicilor, strategiilor și proceselor existente a cerințelor noi și emergente privind managementul riscurilor cibernetice specifice lanțului de aprovizionare;

c) stabilirea standardelor de management al riscurilor de securitate cibernetică obligatorii pentru autoritățile contractante în cadrul procedurilor de achiziții;

d) stabilirea măsurilor de stimulare a potențialilor furnizori în cadrul proceselor de achiziții, raportat la nivelul de implementare a practicilor de securitate cibernetică ale acestora;

e) stabilirea metodologiilor și aplicațiilor folosite în evaluarea riscurilor de securitate cibernetică, specifice lanțului de aprovizionare;

f) schimbul de informații cu celelalte instituții referitoare la amenințările, riscurile și vulnerabilitățile de natură cibernetică specifice lanțului de aprovizionare;

g) elaborarea metodologiei de evaluare a nivelului de maturitate și a capacității operatorilor de pe lanțurile de aprovizionare de a realiza managementul riscurilor de securitate cibernetică;

h) colectarea și actualizarea datelor referitoare la eficiența furnizorilor în eliminarea sau diminuarea riscurilor de securitate cibernetică.

Articolul 43

Persoanele prevăzute la art. 3 dispun măsurile necesare pentru organizarea de cursuri de instruire în domeniul managementului riscurilor de securitate cibernetică specifice lanțului de aprovizionare, respectiv introducerea de teme noi în cadrul cursurilor și programelor de instruire existente.

Articolul 44

Persoanele prevăzute la art. 3 pot dezvolta capabilități avansate de testare și evaluare a riscurilor de securitate cibernetică în scopul identificării vulnerabilităților cibernetice ale echipamentelor, produselor software sau pieselor componente achiziționate sau dezvoltate la nivel instituțional.

Facem un salt la Directiva NIS 2:

Abordarea riscurilor care decurg din lanțul de aprovizionare al unei entități și din relația acesteia cu furnizorii săi, cum ar fi furnizorii de servicii de stocare și de prelucrare de date sau furnizorii de servicii de securitate gestionate și editorii de software, este deosebit de importantă, având în vedere prevalența incidentelor în care entitățile au fost victime ale atacurilor cibernetice și în care actori răuvoitori au fost în măsură să compromită securitatea rețelelor și a sistemelor informatice ale unei entități prin exploatarea vulnerabilităților care afectează produsele și serviciile unei părți terțe. Prin urmare, entitățile esențiale și entitățile importante ar trebui să evalueze și să țină seama de calitatea generală și de reziliența produselor și a serviciilor, de măsurile de gestionare a riscurilor în materie de securitate cibernetică integrate în acestea, precum și de practicile în materie de securitate cibernetică ale furnizorilor și ale prestatorilor lor de servicii, inclusiv de procedurile lor de dezvoltare sigure. Entitățile esențiale și entitățile importante ar trebui, în special, să fie încurajate să includă măsuri de gestionare a riscurilor în materie de securitate cibernetică în acordurile contractuale cu furnizorii lor direcți și cu prestatorii lor de servicii direcți. Entitățile respective ar putea lua în considerare riscurile generate de alte niveluri de furnizori și de prestatori de servicii.

securitatea lanțului de aprovizionare, inclusiv aspectele legate de securitate referitoare la relațiile dintre fiecare entitate și prestatorii sau furnizorii săi direcți de servicii; (Art. 21 (2)(b))

Pînă vom avea transpunerea directivei într-o lege națională, facem o reuniune între directiva NIS2 si Legea securității și încercăm să identificăm ”actorii” implicați în SCM:

- CIO (director IT) – responsabil, în general, pentru planificarea sistemului informatic al organizației, bugetare, investiții, performanța sistemelor și achiziție.

- Procurement (Achiziții) – autoritatea de a încheia, administra și/sau rezilia contracte; dezvoltarea unei strategii de achiziție, inclusiv pentru a reduce riscul lanțului de aprovizionare.

- Legal (Juridic) – este responsabil pentru consilierea echipei cu privire la problemele juridice legate de riscurile specifice SCM, inclusiv procesul de achiziție, și pentru aprobarea artefactelor de achiziție (de exemplu, RFI, RFP, RFQ..-cerere de ofertă, cotație sau informații) și ”limbajul”contractului.

- Risk Management (Managementul riscurilor) – acoperă întreaga organizație pentru a asigura coerența modului în care considerenteleIT din cadrul SCM sînt integrate în strategia și procesele generale de achiziție ale organizației. Funcția ar trebui să ofere asigurăci că achizițiile reflectă toleranța la riscul organizațional și că riscul lanțului de aprovizionare este luat în considerare împreună cu alte tipuri de riscuri pentru a asigura succesul misiunii/afacerii.

- CISO (Responsabilul cu securitatea – rol obligatoriu pentru unele entității în baza Legii securității cibernetice) – este responsabil pentru promulgarea politicilor privind integrarea securității în SDLC și dezvoltarea și implementarea politicii de securitate, liniilor directoare și procedurilor referitoare la SCM. Joacă rolul principal în introducerea unei metodologii structurate corespunzătoare pentru a ajuta la identificarea, evaluarea și reducerea la minimum a riscurilor lanțului de aprovizionare pentru organizație:proceduri pentru efectuarea, analizarea și utilizarea evaluărilor integratorilor sau furnizorilor; strategii tehnice de atenuare derivate din evaluările integratorului sau furnizorului, asigurându-se că evaluările sunt efectuate de o terță parte (nu neapărat o parte externă).

- Director (Management) – oficial responsabil în ultimă instanță de achiziționarea, dezvoltarea, integrarea, modificarea, operarea și întreținerea unui sistem IT. Innclusiv acceptarea riscurilor!

Asumarea rezonabilă a riscurilor este adecvată atâta timp cât riscurile sunt înțelese și…..acceptate, atenuate, evitate sau transferate. Și pentru că la noi ISO 27001 este standardul iubit în multe organizații autohtone fac o trimitere copy-paste la Clauza 5.21 :

The following topics should be considered to address information security within ICT supply chain security in addition to the general information security requirements for supplier relationships:

a)defining information security requirements to apply to ICT product or service acquisition;

b)requiring that ICT services suppliers propagate the organization’s security requirements throughout the supply chain if they sub-contract for parts of the ICT service provided to the organization;

c)requiring that ICT products suppliers propagate appropriate security practices throughout the supply chain if these products include components purchased or acquired from other suppliers or other entities (e.g. sub-contracted software developers and hardware component providers);

d)requesting that ICT products suppliers provide information describing the software components used in products;

e)requesting that ICT products suppliers provide information describing the implemented security functions of their product and the configuration required for its secure operation;

f)implementing a monitoring process and acceptable methods for validating that delivered ICT products and services comply with stated security requirements. Examples of such supplier review methods can include penetration testing and proof or validation of third-party attestations for thesupplier’s information security operations;

g)implementing a process for identifying and documenting product or service components that are critical for maintaining functionality and therefore require increased attention, scrutiny and further follow up required when built outside of the organization especially if the supplier outsources aspects of product or service components to other suppliers;

h)obtaining assurance that critical components and their origin can be traced throughout the supply chain;

i)obtaining assurance that the delivered ICT products are functioning as expected without any unexpected or unwanted features;

j)implementing processes to ensure that components from suppliers are genuine and unaltered from their specification. Example measures include anti-tamper labels, cryptographic hash verifications or digital signatures. Monitoring for out of specification performance can be an indicator of tampering or counterfeits. Prevention and detection of tampering should be implemented during multiple stages in the system development life cycle, including design, development, integration,operations and maintenance;

k)obtaining assurance that ICT products achieve required security levels, for example, through formal certification or an evaluation scheme such as the Common Criteria Recognition Arrangement;

l)defining rules for sharing of information regarding the supply chain and any potential issues and compromises among the organization and suppliers;

m)implementing specific processes for managing ICT component life cycle and availability and associated security risks. This includes managing the risks of components no longer being available due to suppliers no longer being in business or suppliers no longer providing these components due to technology advancements. Identification of an alternative supplier and the process to transfer software and competence to the alternative supplier should be considered.

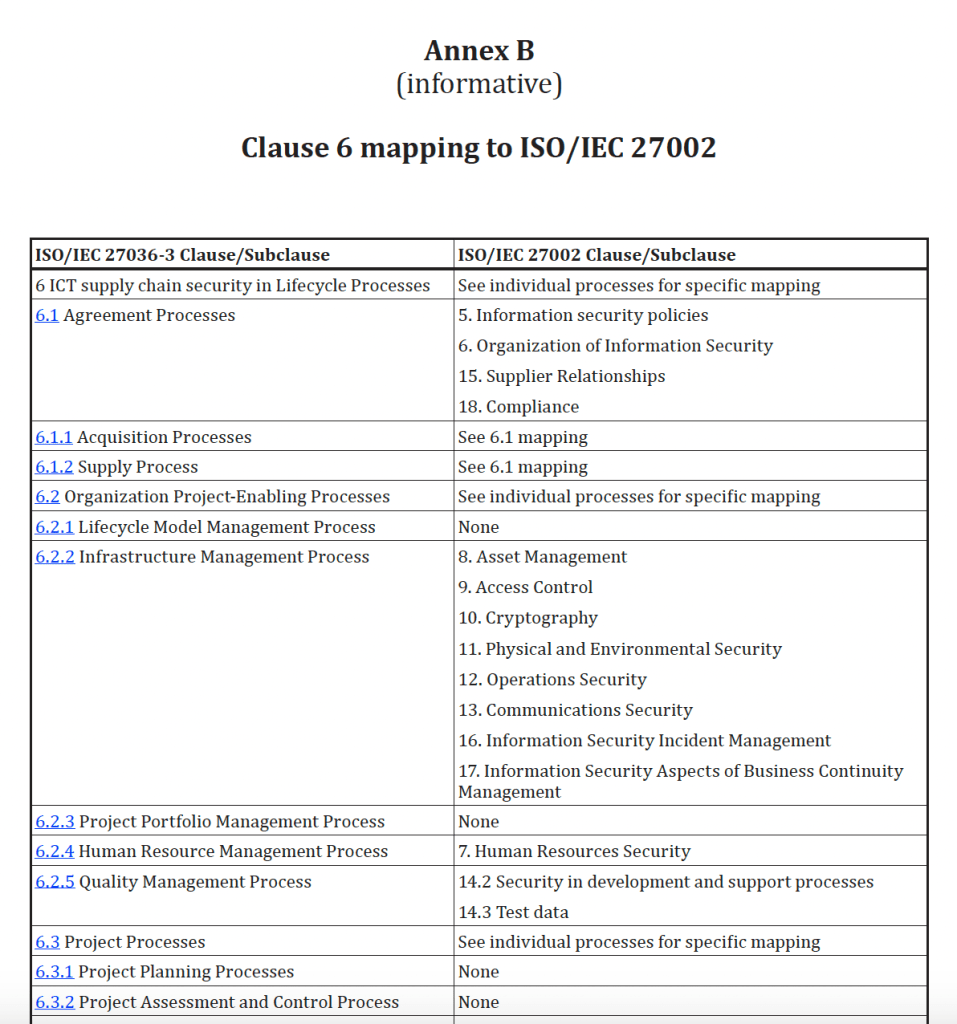

Și tot ISO 27001 face trimitere la..ISO 27036-3 Information technology — Security techniques — Information security for supplier relationships — Part 3: Guidelines for information and communication technology supply chain security.

În concluzie, fie și dacă luăm în calcul doar ”accesul de la distanță”, va fi fix ca la radio Erevan: deloc simplu ci mai mult de muncă și mai multă responsabiliate ce trebuie asumată de ambii partneri. Și apoi certificată de un auditor….care auditor dacă aude ISO si 27001 ar trebui să ”măsoare” lucrurile folosind ca referință ISO 27007….