Preambul

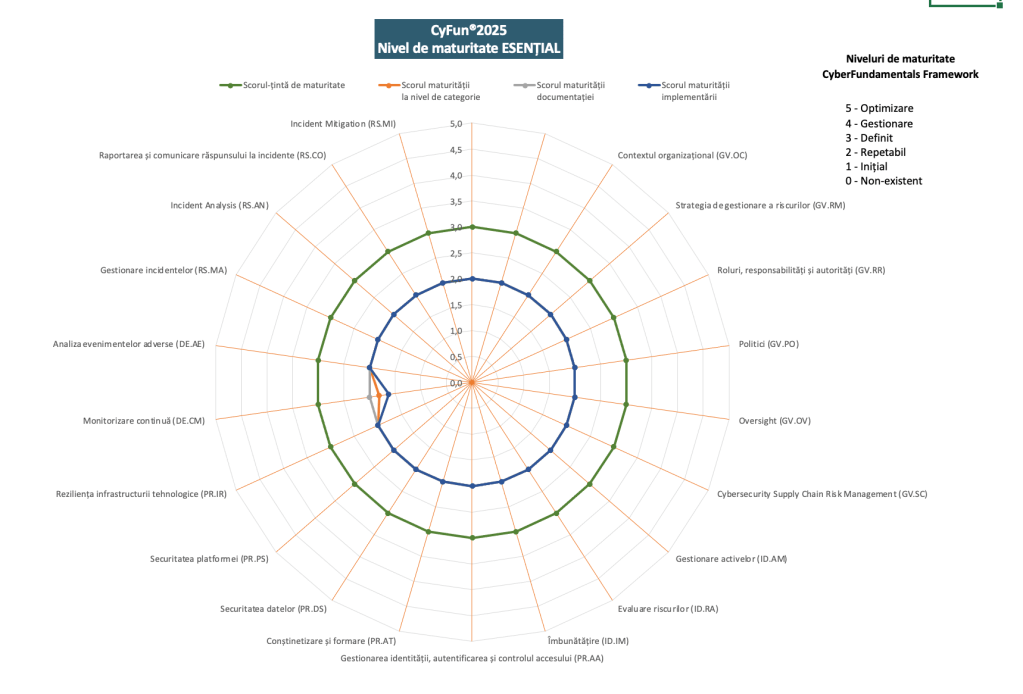

Cyfun 2025 (Cybersecurity Fundamentals) este cadrul de lucru care stă la baza ”măsurilor de gestionare a riscurilor de securitate cibernetică aferente rețelelor și sistemelor informatice utilizate de entitățile esențiale și importante”. La rîndul său Cyfun are la bază NIST CSF 2.0.

Printre noutățile cu care vine acum legislația noastră (Cyfun) este și ”autoevaluarea maturității măsurilor” adică maturitatea documentație și maturitatea implementării celor scrise în documentație. Există aici un aspect care poate fi trecut ușor cu vederea la o lecturare simplă: în ”Ghid de implementare” care însoțește fiecare control, exprimarea este în multe cazuri ” pentru a atinge acest obiectiv, TREBUIE luate în considerare următoarele…” fie, uneori ” AR TREBUI”.

Acest exercițiu nu va fi deloc simplu pentru organizații.

De exemplu, la categoria GUVERNARE doar pentru controalele GV.OC-03.1, GV.RM-01, GV.RM-03.1, GV.RR-04.1, GV.SC-03.1 exprimarea din ghid este ”ar trebui”. Pentru toate celelalte, ”organizația TREBUIE să”….Chiar dacă organizația nu va pune în practică ce scrie în ghid că TREBUIE, îi rămîne în continuare obligația de a demonstra atingerea obiectivului acelui control și a maturității măsurilor de securitate implementate….

Primul punct: Contextul și scopul

La subcategoria GV.OC-02 vom regăsi cerințe care vizează, printre altele:

- Contextul organizației

- Probleme externe și interne relevante pentru scopul organizației

- Părți interesate relevante din perspectiva securității IT

- Cerințe de securitate a informațiilor ale acestor părți interesate

- Domeniul de aplicare al cadrului de securitate, inclusiv limitele și aplicabilitatea acestuia

- Obiective de securitate

- Care sînt serviciile critice și dependențele acestora

Al doilea punct: BIA

Cum identifică o organizație serviciile critice și dependențele acestora de sisteme IT sau/și furnizori? Care sînt părțile interne relevante și cerințele acestora? Și restul? Doar dacă execută analiza de impact asupra activităților/afacerii – BIA. Vom regăsi această cerință la GV.OC-04. Și mai scrie ceva ghidul de la acest control: ”Aliniați obiectivele de recuperare la cadrele de continuitate a activității și de recuperare în caz de dezastru”. Adică BIA trebuie executată după o metodologie recunoscută, căci RTO, RPO, MTPD aici se definesc. Și dacă se execută după o metodologie recunoscută, BIA trebuie să includă…..contextul pentru care se execută.

Al treilea punct: Evaluarea riscurilor

Lanțul de aprovizionare? Furnizorii sînt critici dacă a fost identificată o dependență a unui proces/activitate critic(ă) de un furnizor. Un activ devine critic dacă este asociat unui proces/activitate critic(ă). Astea toate se obțin din…BIA.

Pentru evaluarea riscurilor trebuie aplicate ”metode cantitative sau calitative recunoscute”: se menționează ISO 27005, CIS. Dacă folosim ISO 27005 (care este un ghid), ne vom întlni iarăși cu..context, părți interesate, identificarea reglementărilor, identificare activelor.

Al patrulea punct: Vulnerabilități

O altă cerință prevede că ”amenințările și vulnerabilitățile trebuie identificate în toate activele relevante”. De unde știe organizația care sînt activele relevante? Am scris deja mai sus: din BIA.

Al cincilea punct: Recuperare

O altă cerință prevede că organizația ar trebui să aibă un ”plan de continuiate a activității pentru a identifica funcțiile esențiale și a defini procedurile pentru funcționarea neîntreruptă în timpul incidentelor”. Care sînt funcțiile esențiale? Tot BIA va indica.

Concluzie

Pentru a ”uni corect punctele” și a asigura maturitatea proceselor/conformitatea cerută de legislație, organizația trebuie să stabilească/definească/formalizeze:

- mediul în care operează;

- mediul operațional intern: procese (știu că multe organizații nu au/fac așa ceva…dar acum TREBUIE pentru că altfel ”punctele nu se unesc”), activități, resurse, roluri, impactul potențial al unui evenimnet perturbator;

- legile și reglementările care îi stabilesc activitatea.

- ….și să înțeleagă că un CISO/CISOaaS/vCISO nu le știe pe toate, nu poate și nici nu trebuie să le facă ”pe toate”….